令和3年度 春期 午前 Ⅱ 問題の解答と解説

試験時間は 10:50 ~ 11:30(40 分)である。

問1 「DX 推進指標」とそのガイドライン

経済産業省が策定した "「DX 推進指標」とそのガイドライン" における DX 推進指標の説明はどれか。

解答と解説

【答え】イ

「DX 推進指標」における「DX」の定義は以下のとおり。

企業がビジネス環境の激しい変化に対応し,データとデジタル技術を活用して,顧客や社会のニーズを基に,製品やサービス,ビジネスモデルを変革するとともに,業務そのものや,組織,プロセス,企業文化・風土を変革し,競争上の優位性を確立すること

参考文献

- 「「DX 推進指標」とそのガイドライン」令和元年7月,経済産業省

問2 投資効果の評価

情報システムの導入と活用によって生み出されるキャッシュフローの現在価値を計算することによって,投資効果を評価したい。このときに使われる指標はどれか。

解答と解説

【答え】ウ

NPV は Net Present Value である。

将来のキャッシュ・インフロー(現金流入)の現在価値から,投資であるキャッシュ・アウトフロー(現金流出)の現在価値を差し引いた正味の金額。投資(金融投資および事業投資)の採算性を示す指標で,投資判断の最も一般的な基準となっている。例えば,情報システムの導入と活用によって生み出されるキャッシュフローの現在価値を計算することによって,投資効果を評価したいときに使われる。

簡単にいえば DCF(Discounted Cash Flow 法)をベースに「回収額 - 投資額」を算出したもので,その投資案件で得られる正味の価値(金額)のことである。NPV が大きければ大きいほど経済価値が大きく,NPV がマイナスであれば採算が得られないことを示す。

問3 IT 投資ポートフォリオ

IT 投資ポートフォリオにおいて,情報化投資の対象を,戦略,情報,トランザクション,インフラの四つのカテゴリに分類した場合,トランザクションカテゴリに対する投資の直接の目的はどれか。

解答と解説

【答え】エ

IT 投資ポートフォリオの投資対象カテゴリを,戦略,情報,トランザクション,インフラの 4 つに分類して考えるのは,MIT スローン情報システム研究センターが提唱するモデル(MITモデル)である。以下の各カテゴリの定義は,経済産業省「業績評価参照モデル(PRM)を用いた IT ポートフォリオモデル 活用ガイド」からの引用である。

- 戦略

- 市場における競争優位やポジショニングを獲得することを目的とした投資。具体例としては,導入当初のATM等がこのカテゴリーに該当する

- 情報

- より質の高い管理を行うことを目的とした,会計,マネジメント管理,レポーティング,コミュニケーション,分析等を支援するための情報提供に関連する投資

- トランザクション

- 注文処理等のルーチン化された業務のコスト削減や処理効率向上を目的とした投資

- インフラ

- 複数アプリケーションによって共有される基盤部分を提供するための投資。PCやネットワーク,共有データベース等が該当する

問4 プロビジョニング

クラウドサービスなどの提供を迅速に実現するためのプロビジョニングの説明はどれか。

解答と解説

【答え】エ

プロビジョニング(provisioning)とは,設備やサービスに新たな利用申請や需要が生じた際に,資源の割り当てや設定などを行い,利用や運用が可能な状態にすること。対象や分野によってサーバプロビジョニング,ユーザープロビジョニング,サービスプロビジョニングなどがある。

問5 ビジネスモデルキャンバス

システム化構想の段階で,ビジネスモデルを整理したり,分析したりするときに有効なフレームワークの一つであるビジネスモデルキャンバスの説明として,適切なものはどれか。

解答と解説

【答え】ア

顧客に対して継続的に価値を提供していくための仕組みをビジネスモデルと呼ぶ。

ビジネスモデル・キャンパスは,ビジネスモデルを理解するためのフレームワークである。互いに関連し合う 9 つの要素を整理することで,ビジネスモデルの原型を考えることができる。

- 価値を提供する相手となる「顧客セグメント」(CS : Customer Segments)

- 提供する価値である「価値提案」(VP : Value Propositions)

- 価値を届ける方法や経路を表す「チャネル」(CH : Channels)

- 顧客とどのような関係を構築するのかを考える「顧客との関係」(CR : Customers Relationships)

- 収益を得る方法を表す「収益の流れ」(RS : Revenuss)

- 必要なコストを表す「コスト構造」(CS : Cost)

- ビジネスモデルを機能させるために組織が行う「主要活動」(KA : Key Activities)

- 価値提供のために必要となる資源「主なリソース」(KR : Key Resources)

- 外部委託や調達先となる「キーパートナー」(KP : Key Partners)

問6 ファイブフォース分析

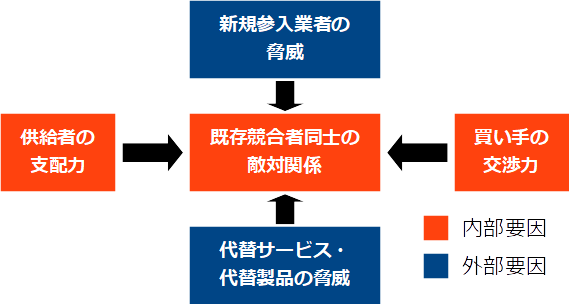

ファイブフォース分析は,業界構造を,業界内で競争が激化する五つの要因を用いて図のように説明している。図中の a に入る要因はどれか。

解答と解説

【答え】イ

ファイブフォース分析は,業界の収益性を決める五つの競争要因から、業界の構造分析をおこなう手法。

- 既存競合者同士の敵対関係(内部要因)

- 新規参入の脅威(外部要因)

- 代替製品・代替サービスの脅威(外部要因)

- 買い手の交渉力(内部要因)

- 供給者の支配力(内部要因)

ファイブフォース分析は,業界構造を,業界内で激化する五つの要因を用いて下図に用に説明している。

問7 ブルーオーシャン戦略

ブルーオーシャン戦略の特徴はどれか。

解答と解説

【答え】ア

これまでにない製品やサービスを提供して新しい市場を開拓する戦略。競争が激しい成熟した市場を「レッドオーシャン」(血で血を洗う荒れた海),未開拓な市場を「ブルーオーシャン」(青く凪いだ平和な海)と呼ぶ。

従来からよく知られているマイケル・ポーターの競争戦略が,「事業が成功するためには低価格戦略か差別化(高付加価値)戦略のいずれかを選択する必要がある」としているのに対し,ブルーオーシャン戦略では,低コストと顧客にとっての高付加価値は両立し得ると主張している。

ブルーオーシャン戦略の特徴は「価値を高めながら,コストを押し下げる」である。

- ブルーオーシャン

- 競争相手のいない平和な市場。競争相手が少ないので,企業は利益を上げやすい。

- レッドオーシャン

- 既存企業が激しく競争している市場(複数の企業が血みどろの競争を繰り広げている市場)

問8 AIDMA モデル

AIDMA モデルの活用方法はどれか。

解答と解説

【答え】ア

消費者の購買決定プロセスを説明するモデル。消費者が製品を購入するまでの心理の過程を,注意(Attention) → 関心(Interest) → 欲求(Disire) → 記憶(Memory) → 行動(Action)に分け,各段階のコミュニケーション手段を検討する。

AIDMA は原則として,実店舗における購買行動をメインに考えたモデルであるため,ネット店舗での購買行動には合致しない部分がある。

問9 バイラルマーケティング

バイラルマーケティングを説明したものはどれか。

解答と解説

【答え】エ

バイラルマーケティングは,SNS などによる拡散など「人から人に伝わる」ことを利用するマーケティング手法である。販売サイトなどでよく見かける「この商品を SNS で友達に紹介する」機能は,バイラルマーケティングの典型例といえる。

なお,バイラル(viral)とは,話題や概念がウイルス(virus)のように広まっていく様子を表現する言葉である。

アはアフェリエイトマーケティング,イはワンツーワンマーケティング,ウはセグメントマーケティングの説明である。

問10 マーケットセグメンテーション

市場を消費者特性でセグメント化する際に,基準となる変数を,地理的変数,人口統計的変数,心理的変数,行動的変数に分類するとき,人口統計的変数に分類されるものはどれか。

解答と解説

【答え】イ

セグメンテーションは,市場をニーズや性質に応じて細分化する活動である。

例えば,市場を消費者特性でセグメント化する際,基準となる変数を,地理的変数,人口統計的変数,心理的変数,行動的変数に分類する。

| 分類 | 変数 |

|---|---|

| 地理的変数 | 都市規模,人口密度など |

| 人口統計的変数 | 年齢,性別,職業,家族構成など |

| 心理的変数 | 性格,価値観,社会階層,パーソナリティ,ライフスタイルなど |

| 行動的変数 | 購買状況,使用頻度,購買動機,ロイヤリティなど |

問11 マーケティング戦略の策定プロセス

マーケティング戦略の策定プロセスを幾つかのブロックに分けて順番に並べたとき,図の d に入るものはどれか。ただしア~エは a ~ d のいずれかに入るものとする。

解答と解説

【答え】イ

d. は「マーケティングミックス決定」である。

問12 マーケティング調査におけるエスノグラフィー

マーケティング調査におけるエスノグラフィーの活用事例はどれか。

解答と解説

【答え】ウ

元来は文化人類学,社会学の用語で,集団や社会の行動様式をフィールドワークによって調査・記録する手法及びその記録文書のことをエスノグラフィー(ethnography)という。近年は商品開発やマーケティングに欠かせない調査手法として注目されている。

問13 SECI モデル

SECI モデルにおいて,新たに創造された知識を組織に広め,新たな暗黙知として習得するプロセスはどれか。

解答と解説

【答え】エ

| プロセス | 説明 | 例 |

|---|---|---|

| 共同化 Socialization |

組織内の個人,小グループで暗黙知の共有化や,新たな暗黙知を創造すること。 | OJT などを通して個人のノウハウを伝達する。 |

| 表出化 Externalization |

組織内の個人,小グループが有する暗黙知を形式知として明示化すること。 | 会社のもつノウハウをマニュアル化する。 |

| 結合化 (連結化) Combination |

明示化した形式知を組み合わせ,それを基に新たな知識を創造すること | マニュアルを組み合わせて新マニュアルを作成する。 |

| 内面化 Internalization |

新たに創造された知識を組織に広め,新たな暗黙知として習得すること。 | マニュアルに記載された方法を実践し,習得する。 |

問14 死の谷

技術経営における課題のうち,"死の谷" の説明として,適切なものはどれか。

解答と解説

【答え】ウ

死の谷(Valley of Death)は,先進的な製品開発に成功しても,事業化するためには更なる困難があることを意味する。

死の谷を乗り越えられずに終わるプロジェクトも多い。事業化するということは、それまでの開発段階と比べて資源投入の規模は一ケタ以上大きくなることが多い。たとえば、生産ラインの確保や流通チャネルの用意である。だから、死の谷は深いのが当然である。

問15 JIT (Just In Time)

JIT (Just In Time) の特徴はどれか。

解答と解説

【答え】イ

JIT (Just In Time) は,無駄の原因となる在庫を極力持たず「必要な物を,必要な時に,必要なだけ」生産・供給することで「ムダ,ムラ,ムリ」を徹底的に排除するというトヨタ自動車の生産方式における重要な考え方の 1 つ。各工程は使用した分だけを前工程に発注する。

問16 TOC

TOC の特徴はどれか。

解答と解説

【答え】ウ

TOC は,一覧の製造工程におけるボトルネックに着目し,これを改善することで「利益の最大化」を実現する手法である。ボトルネックの原因を制約(constraints)とすることから,制約の理論(Theory Of Constraints)と呼ばれる。

TOC では,金を儲けることは以下の 3 つであると規定している。

- スループットを増大する。

- 在庫(原材料,仕掛,製品など)や投資を低減する。

- 業務費用(資材費以外の総経費,直接人件費も含む)を低減する。

問17 計画生産量

ある会社の生産計画部では,毎月 25 日に次の手続で翌月分の計画生産量を決定している。8 月分の計画生産量を求める式はどれか。

- 当月末の予想在庫量を,前月末の実在庫量と当月分の計画生産量と予想販売量から求める。

- 当月末の予想在庫量と翌月分の予想販売量を基に,翌月末の予想在庫量が翌々月から 3 か月間の予想販売量と等しくなるように翌月分の計画生産量を決定する。

$\text{I}_n$ : $n$ 月の月末在庫量,$\text{P}_n$ : $n$ 月分の生産量,$\text{S}_n$ : $n$ 月分の販売量

解答と解説

【答え】イ

8 月末の予想在庫量は,7 月末の実在庫量と当月分の計画生産量と予想販売量から求められる。

8 月末の予想在庫量は,9 月から 11 月の予想販売量と等しい。

上の 2 式より,I8 を消去し,8 月分計画生産量 P8 で整理する。

問18 行動科学理論

ダグラス・マグレガーが説いた行動科学理論において,"人間は本来仕事が嫌いである。したがって,報酬と制裁を使って働かせるしかない" とするのはどれか。

解答と解説

【答え】ア

XY 理論は,ダグラス・マグレガーが人間に対する 2 つの対立的な考え方を「権限行使による命令統制の X 理論」と「統合と自己統制の Y 理論」と提唱したものである。

X 理論は,「人間は本来なまけたがる生き物で,責任をとりたがらず,放っておくと仕事をしなくなる」という考え方。この場合,命令や強制で管理し,目標が達成できなければ懲罰といった,「アメとムチ」による経営手法となる。

Y 理論は,「人間は本来進んで働きたがる生き物で,自己実現のために自ら行動し,進んで問題解決をする」という考え方。この場合,労働者の自主性を尊重する経営手法となり,労働者が高次元欲求を持っている場合有効である。

問19 業務分析・業務計画

将来の科学技術の進歩の予想などについて,専門家などに対するアンケートを実施し,その結果をその都度回答者にフィードバックすることによって,ばらばらの予想を図のように収束させる方法はどれか。

解答と解説

【答え】イ

デルファイ法は,技術開発戦略の立案に必要となる将来の技術動向の予測などに用いられる技法であり,1. 複数の専門家からの意見収集,2. 得られた意見の統計的集約,3. 集約された意見のフィードバックを繰り返して最終的な意見に収束させていくものである。

ゴードン法は,アイディア発想法の一つ。ブレーンストーミングを 2 部構成とし,前半は参加者が真のテーマ(目的)を知らされない状態で,固定観念にとらわれずに意見を出し合う。

ミニマックス法は,ゲーム理論で用いられる判断基準の一つ。各代替案における最悪の場合を想定し,そのときに損失が最小となる(最大の損失を最小化する)ような案を選択する。

モンテカルロ法は,乱数を用いたシミュレーションを繰り返して,近似解を求める計算手法である。

問20 抜取検査方式

合格となるべきロットが,抜取検査で誤って不合格となる確率のことを何というか。

解答と解説

【答え】ウ

抜取検査方式において,不合格品質のロットが合格する確率は,消費者危険(consumers' risk)といわれ,合格品質のロットが不合格となる確率は,生産者危険(producers' risk)といわれる。

- 合格品質水準

- 抜取検査で合格にできる不良品の上限の数のことで,100 単位当たりの不良品数(不良率)で表す。AQL (Acceptable Quality Level) ともいう。

- 消費者危険

- 抜取検査の結果,本来不合格となるべきロットが誤って合格となってしまう確率のこと。

- 有意水準

- 統計学における検定で,結果をそのまま信頼し,素直に結論として採用した場合に,その結論が間違っている確率(危険性の確率)のこと。

問21 トラブル対策

利用者とシステム運用担当者によるブレーンストーミングを行って,利用者の操作に起因する PC でのトラブルについて,主要なトラブルごとに原因となったと思われる操作,利用状況などを拾い上げた。トラブル対策を立てるために,ブレーンストーミングの結果を利用して原因と結果の関係を整理するのに適した図はどれか。

解答と解説

【答え】イ

特性要因図は,結果とそれに影響を及ぼすと思われる要因との関連を整理し,体系化して,魚の骨(フィッシュボーンチャート)のような形にまとめる。

問22 インターネットのショッピングサイト

インターネットのショッピングサイトで,商品の広告をする際に,商品の販売価格,商品の代金の支払時期及び支払方法,商品の引渡時期,売買契約の解除に関する事項などの表示を義務付けている法律はどれか。

解答と解説

【答え】ウ

特定商取引に関する法律 第一条 目的

この法律は,特定商取引(訪問販売,通信販売及び電話勧誘販売に係る取引,連鎖販売取引,特定継続的役務提供に係る取引,業務提供誘引販売取引並びに訪問購入に係る取引をいう。以下同じ。)を公正にし,及び購入者等が受けることのある損害の防止を図ることにより,購入者等の利益を保護し,あわせて商品等の流通及び役務の提供を適正かつ円滑にし,もつて国民経済の健全な発展に寄与することを目的とする。

問23 格納型クロスサイトスクリプティング攻撃

格納型クロスサイトスクリプティング(Stored XSS 又は Presistent XSS)攻撃に該当するものはどれか。

解答と解説

【答え】ア

クロスサイトスクリプティング(XSS)は,動的に Web ページを生成するアプリケーションのセキュリティ上の不備を意図的に利用して,悪意のあるスクリプトを混入させることで,攻撃者が仕込んだ操作を実行させたり,別のサイトを横断してユーザのクッキーや個人情報を盗んだりする攻撃手法である。

XSS 脆弱性のある Web アプリケーションでは,以下の影響を受ける可能性がある。

- サイト攻撃者のブラウザ上で,攻撃者の用意したスクリプトの実行によりクッキー値を盗まれ,利用者が被害にあう。

- 同様にブラウザ上でスクリプトを実行され,サイト利用者の権限で Web アプリケーションの機能を利用される。

- Web サイト上に偽の入力フォームが表示され,フィッシングにより利用者が個人情報を盗まれる。

問24 ディジタル証明書

ディジタル証明書が失効しているかどうかをオンラインで確認するためのプロトコルはどれか。

解答と解説

【答え】ウ

OCSP(Online Certificate Status Protocol)は,鍵の漏えい,失効申請の状況をリアルタイムに反映するプロトコルである。(ディジタル証明書が失効しているかどうかをオンラインで確認するためのプロトコルである。)

OCSP クライアントと OCSP レスポンダとの通信では,ディジタル証明書のシリアル番号,証明書発行者の識別名(DN)のハッシュ値などを OCSP レスポンダに送信し,その応答でディジタル証明書の有効性を確認する。

問25 NOTICE

2019 年 2 月から総務省,情報通信研究機構(NICT)及びインターネットサービスプロバイダが連携して開始した "NOTICE" という取組はどれか。

解答と解説

【答え】イ

IoT 推進コンソーシアム,総務省,経済産業省が策定した "IoT セキュリティガイドライン(Ver 1.0)" における "要点 17. 出荷・リリース後も安全安心な状態を維持する" に対策例として,IoT 機器のアップデート方法の検討,アップデートなどの機能の搭載,アップデートの実施が挙げられている。

2019年2月から総務省,情報通信研究機構(NICT)及びインターネットサービスプロバイダが連携して開始した "NOTICE" という取組では,NICT がインターネット上の IoT 機器を調査することによって,容易に推測されるパスワードなどを使っている IoT 機器を特定し,インターネットサービスプロバイダを通じて利用者に注意喚起する。