令和3年度 秋期 午前Ⅱ問題の解答と解説

試験時間は 10:50 ~ 11:30(40 分)である。

問1 プロジェクトのステークホルダ

あるプロジェクトのステークホルダとして,プロジェクトスポンサ,プロジェクトマネージャ,プロジェクトマネジメントオフィス及びプロジェクトマネジメントチームが存在する。ステークホルダのうち,JIS Q 21500:2018(プロジェクトマネジメントの手引)によれば,主として標準化,プロジェクトマネジメントの教育訓練及びプロジェクトの監視といった役割を担うのはどれか。

問1 の解答と解説

【答え】ウ

JIS Q 21500:2018 によれば,プロジェクトマネジメントオフィスは,ガバナンス,標準化,プロジェクトマネジメントの教育訓練,プロジェクトの計画及びプロジェクトの監視を含む多彩な活動を遂行することがある。

問2 責任分担マトリックス

表は,RACI チャートを用いた,あるプロジェクトの責任分担マトリックスである。設計アクティビティにおいて,説明責任をもつ要員は誰か。

| アクティビティ | 要員 | |||||

|---|---|---|---|---|---|---|

| 阿部 | 伊藤 | 佐藤 | 鈴木 | 田中 | 野村 | |

| 要件定義 | C | A | I | I | I | R |

| 設計 | R | I | I | C | C | A |

| 開発 | A | - | R | - | R | I |

| テスト | I | I | C | R | A | C |

問2 の解答と解説

【答え】エ

RACI チャートは,RAM(責任分担マトリックス)の一種で,二次元の表の各軸に要員名と作業を設定し,それぞれの要員が担う役割および負う責任を作業別に一覧にしたものである。プロジェクト内での責任を明確化するとともに,作業が適切に割り振られる手助けをする。

- Responsible(実行責任)

- Accountable(説明責任)

- Consulted(相談対応)

- Informed(報告先,情報提供)

設計アクティビティにおいて,説明責任「A」がついているのは野村である。

問3 組織のプロセス資産

PMBOK ガイド 第 6 版によれば,組織のプロセス資産に分類されるものはどれか。

問3 の解答と解説

【答え】ア

課題と欠陥のマネジメント上の手続き(プロセス)は,組織のプロセス資産に分類される。

問4 PDM(プレシデンスダイアグラム法)

アクティビティ A ~ E によって実施する開発プロジェクトがある。図は,各アクティビティの依存関係を PDM(プレシデンスダイアグラム法)で表している。開発プロジェクトの最少の所要日数は何日か。ここで,FS - n は先行アクティビティが終了する n 日前に後続アクティビティが開始できることを,FS + n は先行アクティビティが終了した n 日後に後続アクティビティが開始できることを示している。

問4 の解答と解説

【答え】ウ

アクティビティ A,B,C,E の所要日数は,2 + 3 - 2 + 4 + 4 = 11 日。一方,アクティビティ A,D,E の所要日数は 2 + 2 + 4 + 4 = 12 日。よって,開発プロジェクトの最少の所要日数は 12 日である。

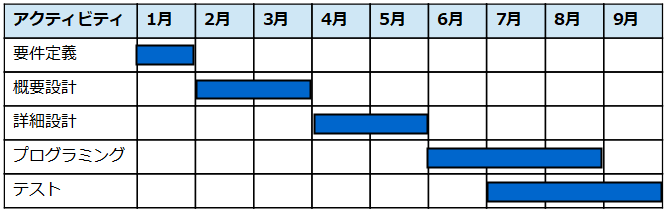

問5 ガントチャート

工程管理図表の特徴に関する記述のうち,ガントチャートのものはどれか。

問5 の解答と解説

【答え】ウ

ガントチャート(Gantt chart)とは、プロジェクトの工程管理などで用いられる図表の一つで、縦に並んだ棒グラフの列で計画や進捗を視覚的に表したもの。1910年代にアメリカの機械エンジニア、経営コンサルタントのヘンリー・ガント(Henry L. Gantt)が考案した。

問6 クラッシング

プロジェクトマネジメントにおけるクラッシングの例として,適切なものはどれか。

問6 の解答と解説

【答え】ア

プロジェクトマネジメントにおけるクラッシングとは,プロジェクトのスケジュールを短縮するために,アクティビティに割り当てる資源を増やして,アクティビティの所要期間を短縮する技法。例えば,メンバの時間外勤務を増やしたり、業務内容に精通したメンバを新たに増員するなど、クリティカルパス上のアクティビティに資源を追加投入して短縮を図る。

問7 クリティカルチェーン法

プロジェクトのスケジュール管理で使用する "クリティカルチェーン法" の実施例はどれか。

問7 の解答と解説

【答え】ア

クリティカルチェーン法(CCM : Critical Chain Method)は,TOC(制約理論)で有名なゴールドラット博士が 1997 年に発表した "Critical Chain" の中で提唱した概念である。TOC の考え方をプロジェクトマネジメントに取り入れたもので,クリティカルパス法(CPM : Critical Path Method)では考慮していなかった「資源の制約(資源の競合)」,すなわち "人(要員)" や "機械(開発サーバや開発端末)" などの依存関係を加味してスケジュールを作成する。

問8 人件費

あるプロジェクトは 4 月から 9 月までの 6 か月間で開発を進めており,現在のメンバ全員が 9 月末まで作業すれば完了する見込みである。しかし,他のプロジェクトで発生した緊急の案件に対応するために,8 月初めから,4 人のメンバがプロジェクトから外れることになった。9 月末に予定どおり開発を完了させるために,7 月半ばからメンバを増員する。条件に従うとき,人件費は何万円増加するか。

- 元のメンバと増員するメンバの,プロジェクトにおける生産性は等しい。

- 7 月の半ばから 7 月末までの 0.5 か月間,元のメンバ 4 人から増員するメンバに引継ぎを行う。

- 引継ぎの期間中は,元のメンバ 4 人と増員するメンバはプロジェクトの開発作業を実施しないが,人件費は全額このプロジェクトに計上する。

- 人件費は,1 人月当たり 100 万円とする。

問8 の解答と解説

【答え】ウ

元のメンバ 4 人が 7 月の半ばから 9 月末まで実施する工数は,4 人 × 2.5 か月 = 10 人月である。これを引継ぎ後の 2 か月で実施するにはメンバーは,10 人月 ÷ 2 か月 = 5 人必要である。

7 月の半ばから 7 月末まで新メンバの人件費の増加は,5 人 × 0.5 か月 × 100 万円/人月 = 250 万円。

8 月と 9 月はメンバーが 1 人増えるため人件費の増加は,1 人 × 2 か月 × 100 万円/人月 = 200 万円。

よって,トータルで人件費は 450 万円増加する。

問9 ソフトウェアの規模の見積り方法

ソフトウェアの規模の見積り方法のうち,利用者機能要件と機能プロセスに着目して,機能プロセスごとに 1. ~ 3. の手順で見積りを行うものはどれか。

- データ移動を型として識別し,エントリ,エグジット,読込み及び書込みの 4 種類に分類する。

- データ移動の型ごとに,その個数に単位規模を乗じる。

- 2. で得た型ごとの値の合計を,機能プロセスの機能規模とする。

問9 の解答と解説

【答え】イ

COSMIC(COmmon Software Measurement International Consortium)法は,データ移動の数を数えることで機能規模を測定する方法である。

問10 "リスクの特定" と "リスクの評価"

JIS Q 21500:2018(プロジェクトマネジメントの手引)によれば,プロセス "リスクの特定" 及びプロセス "リスクの評価" は,どのプロセス群に属するか。

問10 の解答と解説

【答え】イ

JIS Q 21500:2018 によれば,計画のプロセス群では対象群ごとに以下の作業を実施することとされている。

| 対象群 | 計画のプロセス群 |

|---|---|

| 統合 | プロジェクト全体計画の作成 |

| ステークホルダ | (特になし) |

| スコープ | スコープの定義,WBS の作成,活動の定義 |

| 資源 | 資源の見積り,プロジェクト組織の定義 |

| 時間 | 活動の順序付け,活動期間の見積り,スケジュールの作成 |

| コスト | コストの見積り,予算の作成 |

| リスク | リスクの特定,リスクの評価 |

| 品質 | 品質の計画 |

| 調達 | 調達の計画 |

| コミュニケーション | コミュニケーションの計画 |

問11 感度分析

どのリスクがプロジェクトに対して最も影響が大きいかを判断するのに役立つ定量的リスク分析とモデル化の技法として,感度分析がある。感度分析の結果を示した次の図を何と呼ぶか。

問11 の解答と解説

【答え】ウ

プラスの影響とマイナスの影響の幅の大きいリスクから上から並べているので,トルネードのように見える。トルネードの幅が大きいものはリスクのインパクトが大きいため,重要視していく必要がある。

問12 傾向分析

プロジェクトマネジメントで使用する分析技法のうち,傾向分析の説明はどれか。

問12 の解答と解説

【答え】ウ

傾向分析は,プロジェクトの実績を定期的に分析することで,時間経過に伴うプロジェクトのパフォーマンスの変動を調べる手法である。傾向を視覚的に把握するために「ランチャート」と呼ばれる,データを発生順に打点し,それを直線で結んだ折れ線グラフが用いられることがある。

問13 調達の条件

新しく編成するプロジェクトチームの開発要員投入計画に基づいて PC をレンタルで調達する。調達の条件を満たすレンタル費用の最低金額は何千円か。

| 開発要員・時期 | 1 月 | 2 月 | 3 月 | 4 月 | 5 月 | 6 月 | 7 月 | 8 月 | 9 月 | 10 月 | 11 月 | 12 月 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 設計者 | 2 | 4 | 4 | 4 | 2 | 2 | 2 | 2 | 2 | 2 | ||

| プログラマ | 3 | 3 | 5 | 5 | 3 | 3 | 2 | 2 | ||||

| テスタ | 4 | 4 | 4 | 6 | ||||||||

| 計 | 0 | 2 | 4 | 7 | 7 | 11 | 11 | 9 | 11 | 4 | 4 | 0 |

- PC のレンタル契約は月初日から月末日までの 1 か月単位であり,日割りによる精算は行わない。

- PC 1 台のレンタル料金は月額 5 千円である。

- 台数にかかわらず,レンタル PC の受入れ時のセットアップに 2 週間,返却時のデータ消去に 1 週間を要し,この期間はレンタル期間に含める。

- セットアップとデータ消去は,プロジェクトチームの開発要員とは別の要員が行う。

- 開発要員は月初日に着任し,月末日に離任する。

- 開発要員の役割にかかわらず,共通仕様の PC を 1 人が 1 台使用する。

- 開発要員の役割にかかわらず,データ消去,セットアップ及び引渡しの期間は不要である。

問13 の解答と解説

【答え】イ

1 月から 12 月までレンタルする PC の台数を次表に示す。

| 時期 | 1 月 | 2 月 | 3 月 | 4 月 | 5 月 | 6 月 | 7 月 | 8 月 | 9 月 | 10 月 | 11 月 | 12 月 | 延べ台数 |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| PC | 2 | 4 | 7 | 7 | 11 | 11 | 11 | 11 | 11 | 11 | 4 | 4 | 94 |

レンタルする PC の台数は延べ 94 台であり,レンタル料金は 94 台 × 5 千円/台 = 470 千円となる。

問14 コミュニケーションのマネジメント

JIS Q 21500:2018(プロジェクトマネジメントの手引)によれば,プロセス "コミュニケーションのマネジメント" の目的はどれか。

問14 の解答と解説

【答え】イ

JIS Q 21500:2018(プロジェクトマネジメントの手引)によれば,プロセス "コミュニケーションのマネジメント" の目的は,プロジェクトのステークホルダのコミュニケーションのニーズを確実に満足し,コミュニケーションの課題が発生したときにそれを解決することである。

問15 ロバストネス分析

オブジェクト指向開発におけるロバストネス分析で行うことはどれか。

問15 の解答と解説

【答え】ウ

ロバストネス分析は,ユースケースのように文章で記述された要求から分析レベルの要求を見つけ,適切な単位にまとめることができるものである。また,ソフトウェアシステムが行わなければならないことも適切な単位にまとめることができる。

問16 リーンソフトウェア開発

リーンソフトウェア開発の説明として,適切なものはどれか。

問16 の解答と解説

【答え】イ

リーンソフトウェア開発は、トヨタ生産方式が生んだ「7 つのムダ」の基本理念を発展させたリーン生産方式を、ソフトウェア開発に適用した手法である。ソフトウェア開発に潜む ムラ(ばらつき)・ムリ(不合理・過負荷)・ムダ(付加価値のない作業) を排除することを中核に据え、生産効率と品質の最適化を追求することを目的としている。リーン(lean)は、痩せていて脂肪のないこと、無駄がなく引き締まっていることなどを意味する。

リーンソフトウェア開発を支える 7 つの原則は,次のとおり。

- ムダをなくす

- 品質を作り込む

- 知識を作り出す

- 決定を遅らせる

- 速く提供する

- 人を尊重する

- 全体を最適化する

問17 マッシュアップ

マッシュアップの説明はどれか。

問17 の解答と解説

【答え】エ

マッシュアップとは、各々の企業が提供している Web サービスを組み合わせて、あたかも新しい 1 つの Web サービスのようにする機能・開発技法である。IT の深い知識がなくても、既存の Web サービスを組み合わせて、短期間でアプリケーション開発ができることから、新しい開発技法として注目されている。

公開されている Web サービスには、SNS やサイトの情報を取得できる API をはじめ、Google Map に代表される地図情報や画像認識、音声認識、動画関連、翻訳、EC 情報など様々なものがあり、誰でも API を介してサービスを操作することができる。一からその機能を自サイトに実装するのに比べて、簡単に目的の機能を自サイトに掲載できる利点がある。

問18 総合評価点

システムの改善に向けて提出された案 1 ~ 4 について,評価項目を設定して採点した結果を,採点結果表に示す。効果及びリスクについては 5 段階評価とし,それぞれの評価項目の重要度に応じて,重み付け表に示すとおりの重み付けを行った上で,次式で総合評価点を算出する。総合評価点が最も高い改善案はどれか。

| 評価項目 改善案 | 案 1 | 案 2 | 案 3 | 案 4 | |

|---|---|---|---|---|---|

| 効果 | 作業コスト削減 | 5 | 4 | 2 | 4 |

| システム運用品質向上 | 2 | 4 | 2 | 5 | |

| セキュリティ強化 | 3 | 4 | 5 | 2 | |

| リスク | 技術リスク | 4 | 1 | 5 | 1 |

| スケジュールリスク | 2 | 4 | 1 | 5 | |

| 評価項目 | 重み | |

|---|---|---|

| 効果 | 作業コスト削減 | 3 |

| システム運用品質向上 | 2 | |

| セキュリティ強化 | 4 | |

| リスク | 技術リスク | 3 |

| スケジュールリスク | 8 | |

問18 の解答と解説

【答え】ウ

案 1 の総合評価点は 3 点,案 2 の総合評価点は 1 点,案 3 の総合評価点は 7 点,案 4 の総合評価点は -13 点となり,総合評価点が最も高い改善策は案 3 である。

問19 フェールソフト

情報システムの設計の例のうち,フェールソフトの考え方を適用した例はどれか。

問19 の解答と解説

【答え】ウ

フェールソフトとは,障害発生時に縮退運転で動作させる考え方である。縮退運転することで,障害発生時にシステム全体を停止させるのではなく,一部機能を切り離すなどして,動作させることをいう。機能は低下するが,障害発生時でも処理を継続することができる。

問20 UX デザイン

システムの要件を検討する際に用いる UX デザインの説明として,適切なものはどれか。

問20 の解答と解説

【答え】ウ

ユーザエクスペリエンス(User Experience)は,ISO9241-210 において,「製品,システム,サービスを使用した,および/または,仕様を予期したことに起因する人の知覚(認知)や反応」と定義されている。利用者がインタラクション(相互利用)のある製品やサービスを利用した際に得られる経験や満足などの全体を指す。多くの場合,UX と略されて記述される。

世界的企業の UX コンサルティングを数多く手がけてきたジェシー・ジェームス・ギャレット氏が考案した UX の概念「UX デザインの 5 段階モデル」を次表に示す。

| 段階 | 分類 |

|---|---|

| 表層(surface) | ビジュアルデザイン |

| 骨格(skeleton) | インターフェースデザインや情報デザイン(情報の優先順位や配置の設計) |

| 構造(structure) | インタラクションデザインや情報アーキテクチャ(サイト全体構造の設計) |

| 要件(scope) | 戦略に基づいた機能やコンテンツ |

| 戦略(strategy) | Web サイトの目的やユーザニーズ |

上記のモデルは,良い UX を生むためには,土台となる戦略フェーズから徐々に具体化することの必要性を示している。例えば,ユーザが何を求めているのか(つまり戦略の段階)が明確ではないのに,文字のフォントやカラー(つまり表層の段階)を決めるのは,ナンセンスだということである。

問21 秘密情報を扱う担当従業員の扱い

常時 10 名以上の従業員を有するソフトウェア開発会社が,社内の情報セキュリティ管理を強化するために,秘密情報を扱う担当従業員の扱いを見直すこととした。労働法に照らし,適切な行為はどれか。

問21 の解答と解説

【答え】ア

イは「従業員の意見を聴かずに就業規則に追加すること」,ウは「懲戒処分について,担当従業員との間で,就業規則の規定よりも重くした個別合意を行うこと」,エは「情報セキュリティに関連する規定は就業規則に記載してはいけない」が不適切である。

問22 ホイッスルブローイング

技術者倫理におけるホイッスルブローイングの説明として,適切なものはどれか。

問22 の解答と解説

【答え】ウ

ホイッスルブローイング(whistle-blowing)とは,企業内告発,企業内部から起こる告発である。

問23 共通鍵暗号方式

暗号技術のうち,共通鍵暗号方式はどれか。

問23 の解答と解説

【答え】ア

共通鍵暗号方式

共通鍵暗号方式では通信の組合せの数だけ異なる鍵が必要になる。n 人と暗号化通信を行う場合には、それぞれの相手と鍵を安全に共有し、n 個の鍵を厳重に管理しなくてはならない。

AES(Advanced Encryption Standard)は、アメリカ合衆国の標準暗号規格として制定された共通鍵暗号方式である。

公開鍵暗号方式

公開鍵暗号方式で暗号化通信を行う場合は、送信者が受信者の公開鍵でデータを暗号化し、受信者は自身の秘密鍵でデータを復号する。受信者は復号鍵を秘匿にし、暗号化鍵を公開する。

ElGamal 暗号,RSA,楕円曲線暗号は公開暗号方式で用いられる。

問24 テンペスト攻撃

テンペスト攻撃の説明とその対策として,適切なものはどれか。

問24 の解答と解説

【答え】イ

テンペスト攻撃とは,ディスプレイなどから放射される電磁波を傍受し,表示内容を解析する攻撃であり,その対策として,電磁波を遮断する。

問25 DNSSEC

DNSSEC の機能はどれか。

問25 の解答と解説

【答え】イ

DNSSEC(DNS Security Extensions)とは,DNS における応答の正当性を保証するための拡張仕様である。DNSSEC ではドメイン応答にディジタル署名を付加することで,正当な管理者によって生成された応答レコードであること,また応答レコードが改ざんされていないことの検証が可能になる。具体的には,公開鍵暗号方式によるディジタル署名を用いることによって,正当なDNSサーバからの応答であることをクライアントが検証できる。